Article

Sécurité sur Internet: est-ce bientôt la fin des mots de passe ?

- 20 octobre 2013

- Mise à jour: 12 juin 2025 à 11:27

Les mots de passe jouent un rôle décisif dans notre vie privée, et pourtant, tous ne sont pas aussi sécurisés qu’ils le devraient. Existe-t-il des alternatives ? Oui, mais elles ont du mal à se faire connaitre.

Dans notre société, basée sur la propriété, la vie privée et le secret, il est essentiel de pouvoir s’identifier en toute sécurité. Il vous faut prouver votre identité pour accéder aux données que vous souhaitez. Les clefs qui vous servent à ouvrir votre maison, votre voiture et autres sont aussi des mécanismes d’identification, comme le code PIN de votre carte de crédit, etc. Notre vie entière repose sur des clefs et des objets qui garantissent notre identité et notre vie privée. Ce n’est ni un mal, ni un bien, c’est ainsi que fonctionne notre société.

Les mots de passe : un héritage du passé

En informatique, le problème de l’identification et de l’appartenance à un groupe virtuel a vu le jour pour la première lors de l’apparition des premiers systèmes multi-utilisateurs. Des dizaines de personnes pouvaient se connecter simultanément à ces grandes machines depuis un terminal et utiliser ses ressources informatiques. Sans mot de passe, un utilisateur pouvait facilement se faire passer pour un autre, et accéder à des données qui ne le concernaient pas. Une telle dérive est impensable dans le milieu académique et professionnel (nous ne parlons même pas du monde militaire).

C’est à Fernando Corbató que l’on attribue l’invention des mots de passe informatiques (source)

Si nos mots de passe contiennent du texte, c’est parce que pendant longtemps, les systèmes informatiques n’acceptaient pratiquement que du texte introduit avec un clavier : une clef consistait en une série de caractères plus ou moins longue (pas trop longue, parce que les ressources disponibles étaient limitées). La montée des grands systèmes UNIX a ancré cette tendance : les technologies universitaires sur lesquelles se base Internet ont adopté le mot de passe sans se poser de questions.

Economiques, mais non sans problèmes

Les mots de passe constituent un système d’identification très pratique et facile à appliquer à n’importe quel système informatique. En effet, la saisie depuis un clavier est pratiquement omniprésente : d’une part, rares sont les ordinateurs qui ne disposent pas d’un clavier ou qui ne sont pas capables d’en supporter un, d’autre part, les systèmes d’exploitation manipulent et stockent aisément les chaines de textes utilisées pour créer un mot de passe. La technologie qui se cache derrière ces quelques caractères est donc très simple et très répandue.

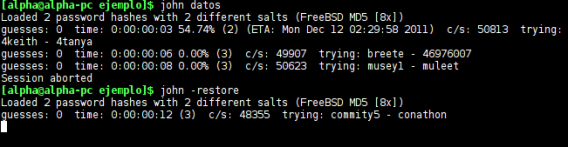

John the Ripper peut essayer des milliers de clefs par seconde (source)

Toutefois, un mot de passe en texte est aussi une méthode qui contient des risques. Il présente une faiblesse majeure, non pas à cause des ordinateurs, mais à cause des humains qui le créent : nos cerveaux ont du mal à se souvenir de longues suites de chiffres et de lettres. Par conséquent, nous avons tendance à créer des mots de passe faibles et faciles à retenir, ou à les associer à quelque chose que nous savons. On se retrouve donc avec des mots de passe comme “bonjour”, “123456” ou “médor”. Le problème ? Ils sont très faciles à deviner pour des programmes spécialisés. En outre, s’ils donnent accès à des services comme Facebook ou Twitter, on court à la catastrophe.

De nombreuses tentatives pour sensibiliser le public

Des années de sensibilisation du public sur la qualité des mots de passe n’ont pas donné de résultat probant. Nous continuons à choisir des mots de passe simples, même quand on nous dit qu’ils sont fragiles. Quand une page web ou une application nous impose une longueur et une variété obligatoires (majuscule, chiffre, caractères spéciaux), nous répétons le même mot de passe “sûr” partout. Un hacker n’aura donc aucun mal à accéder à plusieurs sources de données à la fois. Tout ça parce que nous faisons passer notre confort avant notre sécurité.

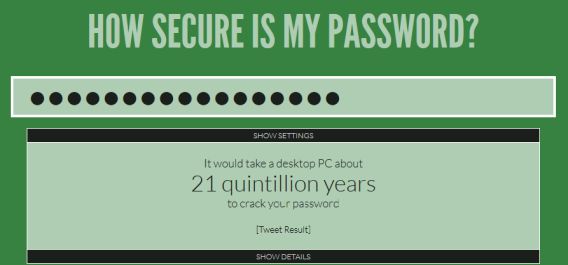

Le site web How Secure is My Password vous indique le temps qu’il faudrait pour décrypter votre mot de passe.

Les experts en sécurité et les psychologues recommandent d’utiliser des moyens mnémotechniques (à savoir, des techniques pour aider la mémoire), comme les variantes d’un mot de passe sûr, associer chaque caractère à une phrase ou utiliser des paroles de chanson pour créer des mots de passe plus longs. Pour éviter de se compliquer la vie, il existe aussi les gestionnaires de mots de passe comme DashLane, qui peuvent générer des mots de passe puissants en une seconde. Ils les retiennent et les associent au compte de votre choix.

Il existe des alternatives, mais elles sont peu connues

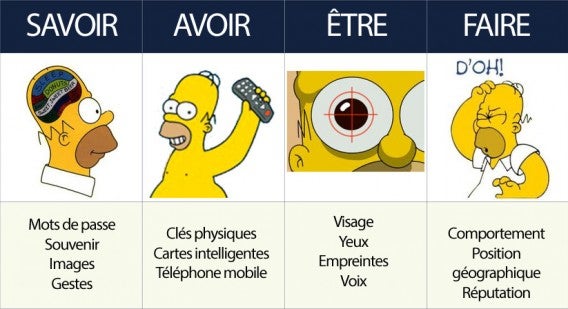

Les problèmes liés aux mots de passe ont très vite été découverts, et des systèmes d’identification alternatifs n’ont pas tardé à voir le jour. Aujourd’hui, de nombreux systèmes sont utilisés comme alternative ou comme complément aux mots de passe. Ils sont divisés en quatre grandes catégories : les choses que vous savez, les choses que vous avez (tokens), qui vous êtes (biométrie) et ce que vous faites.

Clefs que vous connaissez (“choses que vous savez”)

Les mots de passe représentent un certain type de clefs cognitives : ce sont des choses que nous avons retenues par cœur. Mais la mémoire ne se limite pas aux mots. En effet, nous sommes capables de nous rappeler de visages, de motifs géométriques, d’images ou d’événements marquants avec la même aisance (voire avec une plus grande facilité), parce qu’ils sont plus importants pour notre cerveau. Ces clefs sont associées à des souvenirs et des émotions, et nous les retrouvons donc sans effort.

Sur Windows 8, il est possible de créer un mot de passe visuel très facilement

Les motifs de sécurité d’Android et les dessins tracés sur les photos de Windows 8 sont deux exemples de clefs cognitives plus faciles à retenir que les mots de passe traditionnels. Elles sont également plus difficiles à craquer. Par ailleurs, les questions personnelles classiques (“Comment s’appelait votre premier chien ?”) sont rarement fiables, puisque la réponse est souvent trop évidente.

Les clefs à reproduire (“choses que vous avez”)

La clef de votre maison est une sorte de mot de passe physique que vous transportez avec vous, de même que vos cartes de crédit. L’avantage d’un système d’identification de ce type est que vous ne devez pas retenir de clef complexe, puisque l’objet que vous portez est assez complexe en soi pour protéger votre propriété, vos données ou vos objets. Bien sûr, il faut y faire attention.

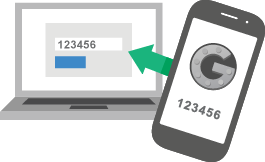

En informatique, les clefs physiques s’utilisent principalement comme dispositifs anticopies (les dongles USB pour les services coûteux). Toutefois, grâce aux téléphones mobiles, elles sont désormais utilisées comme compléments de sécurité dans ce qu’on appelle une “vérification en deux étapes” : le recours à un mot de passe traditionnel, doublé d’un code envoyé sur le téléphone.

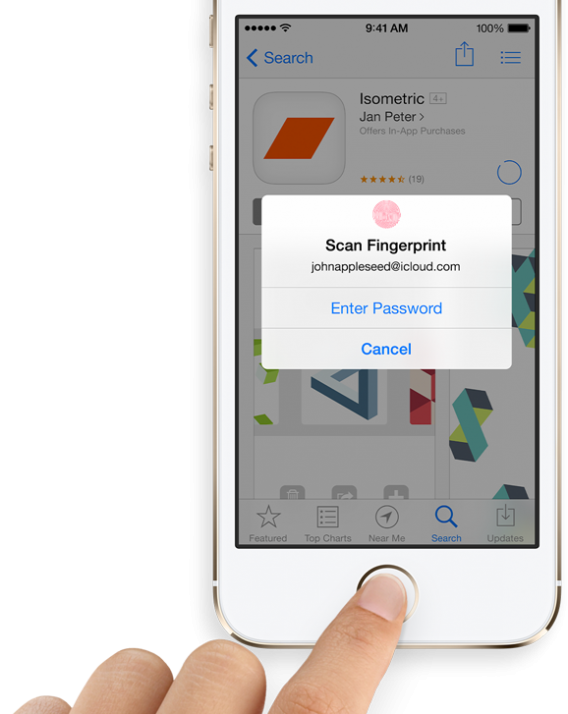

Clefs biométriques (“qui vous êtes”)

Votre corps est unique. Vos empreintes digitales, vos yeux et votre visage vous appartiennent en propre. Personne ne peut vous les enlever, au contraire d’une clef classique. Ce qui vous rend reconnaissable aux yeux des autres vous rend également reconnaissable aux yeux d’un ordinateur équipé de capteurs biométriques. Android, par exemple, avec sa reconnaissance faciale, ou iOS 7, avec son lecteur d’empreintes digitales.

Sur papier, les systèmes d’identification biométriques semblent posséder tous les avantages pour remplacer les mots de passe : il ne faut rien retenir, ils sont impossibles à voler, ils impliquent des clefs complexes… Dans la pratique, en revanche, le système présente des inconvénients majeurs : meilleure précision, moins de possibilités de simulation, moins fiable au moment de “scanner” votre corps. Et nous savons que les humains sont des êtres pratiques.

Clefs d’activités (“ce que vous faites”)

L’endroit où vous vous trouvez, vos activités ou votre réputation sont des informations qui peuvent servir de complément aux systèmes d’identification traditionnels. Nombre de ces mécanismes sont automatiques : par exemple, une page peut empêcher l’accès par mot de passe si elle détecte que la connexion a lieu depuis un endroit inhabituel.

Ce genre de système d’identification est toutefois peu répandu, peut-être en raison du faible contrôle qu’a l’utilisateur sur le système. L’inconvénient est d’ordre psychologique : on ne “possède” rien, contrairement à une clef physique, ce qui donne l’impression que la sécurité est moins bonne.

Pour un maximum de sécurité, il faut combiner les clefs

Un système unique n’offre jamais une sécurité optimale. La meilleure manière est d’en utiliser plusieurs (deux, trois ou quatre). De cette manière, vous obtenez une protection bien meilleure : si une attaque réussit, elle ne concernera qu’une partie de la clef.

Quatre facteurs d’authentification et quelques exemples (source)

Quatre facteurs d’authentification et quelques exemples (source)

L’authentification multi-facteurs présente encore des problèmes de mise en place à court terme. Seuls les grandes entreprises de logiciels et les sites web les plus connus peuvent se permettre d’adopter des systèmes de ce type, surtout s’ils impliquent l’utilisation de capteurs biométriques ou de clefs physiques. En outre, les utilisateurs trouvent beaucoup plus simple de ne devoir gérer qu’un seul système… jusqu’à présent.

Plusieurs signes très prometteurs s’annoncent en faveur de la suppression des mots de passe comme système d’identification informatique : la popularisation des systèmes de vérification en deux étapes par Google, Facebook et Twitter, ainsi que la récente impulsion donnée à la biométrie par Apple. Nous assisterons peut-être, dans un avenir proche, à une explosion des systèmes multi-facteurs. Et ce serait une excellente nouvelle pour tout le monde.

Pensez-vous que vous continuerez à utiliser des mots de passe ?

À lire aussi:

- Qu’est-ce que la validation en deux étapes et pourquoi l’utiliser dès maintenant ?

- Comment bien choisir son mot de passe?

- Quels seront les virus et antivirus du futur?

- Alternatives à Google : 5 moteurs de recherche anonymes et sécurisés

- Surveillance d’Internet: 10 solutions pour protéger sa vie privée sur le web

- Nos dernières informations sur l’affaire PRISM

- DuckDuckGo et Startpage : les moteurs de recherche anti-Google

- Confidentialité: Gmail et Yahoo! peuvent-ils lire vos emails?

Article original écrit par Fabrizio Ferri-Benedetti – Softonic.com. Adapté de l’espagnol.

Nouveautés de Christophe Coquis

- Ne soyez plus dans le rouge avec Linxo, l’appli pour gérer ses comptes bancaires

- iPad Air 2 et iPad Mini 3 : 50 applis pour bien commencer

- DataRmine protège vos données privées avec sa nouvelle extension pour Chrome et Firefox

- Qwant Junior, le moteur de recherche pour les enfants que Google ne fera jamais

Vous aimerez aussi

- Infos

Le film Minecraft arrive sur Max, et nous connaissons déjà sa date de sortie

Lire la suite

- Infos

Après s'être battus pour cela, les fans y sont parvenus et Dying Light: The Beast les a entendus

Lire la suite

- Infos

Ce jeu a enthousiasmé et a vendu plus de trois millions d'exemplaires en seulement trois jours

Lire la suite

- Infos

Star Trek: Strange New Worlds lance sa troisième saison, mais certaines idées créatives sont restées en chemin

Lire la suite

- Infos

Regarde la transformation impressionnante de Minecraft avec cette mise à jour

Lire la suite

- Infos

Il a participé à l'une des séries les plus emblématiques de la télévision, et il a également dû se battre pour l'égalité salariale

Lire la suite