Article

Piratages informatiques: mieux les comprendre et apprendre à se protéger

- 2 juillet 2011

- Mise à jour: 12 juin 2025 à 12:22

Longtemps cantonné aux réseaux d’information souterrains, le piratage informatique fait depuis peu les gros titres de la presse généraliste. WikiLeaks, Anonymous, LulzSec et autres “Hackers” défraient la chronique avec des actions qui touchent des millions de personnes.

Mais qui se cache réellement derrière ces hackers? Avant d’être des pirates, ces as des lignes de code sont avant tout des bidouilleurs. Ils traquent les failles des systèmes informatiques et cherchent à les exploiter pour les détourner de leur utilisation première. Les “Black Hats” sont les plus enclins à franchir le pas de l’illégalité, contrairement aux “White Hats” qui prônent un hacking “conscient” et ethique des systèmes.

“Hacker” n’est donc pas synonyme de pirate. Certains d’entre eux comme Steve Wozniak avec Apple, ou Linus Torvalds avec Linux, ont mis leurs compétence hors du commun au service de projets qui n’ont rien à voir avec l’intrusion sur des systèmes sécurisés.

Les hackers les plus doués sont aussi souvent recrutés par des instances gouvernementales ou des multinationales – Facebook vient par exemple d’embaucher GeoHot, le père du “jailbreak” – débridage – de l’iPhone.

L’un des types d’attaque informatique les plus courant est l’attaque par déni de service, qui vise à rendre un service en ligne indisponible. Pour lancer ce type d’attaques, les pirates utilisent des armées d’ordinateurs personnels infectés appelés “Zombies” et regroupés dans des “Botnets”. D’où l’importance de bien sécuriser son système pour ne pas participer – même de manière involontaire et indirecte – à des actes malveillants sur le réseau.

La première des protections, un anti-virus régulièrement mis à jour.

Un ordinateur connecté sur Internet doit être protégé en permanence contre les menaces qui grouillent sur le réseau. Une foule de solutions existent, gratuites ou payantes. N’hésitez pas à coupler cette protection avec un anti-spyware pour protéger vos informations personnelles des logiciels espions.

Mettre à jour le système et les logiciels tiers

Pour combler les failles de sécurité présentes dans votre système, faites confiance aux professionnels. Version après version, mise à jour après mise à jour, les correctifs permettent de combler les lacunes de vos logiciels de tous les jours. Système d’exploitation, navigateurs internet, technologie Java, Flash, suites bureautiques: limitez les risques d’infection de votre machine en contrôlant régulièrement si les logiciels installés sur votre machine ne font pas l’objet d’une mise à jour.

Être vigilant face aux inconnus

La vigilance est de mise sur le Web. Sans pour autant tomber dans un excès de paranoïa, sachez que chaque jour des millions d’emails malveillants sont envoyés afin de récolter des informations sur vos coordonnées (adresse, numéro de téléphone, etc.), vos comptes bancaires, etc. Un véritable “marché noir” existe sur la Toile, et certains groupements illégaux en font leur fond de commerce.

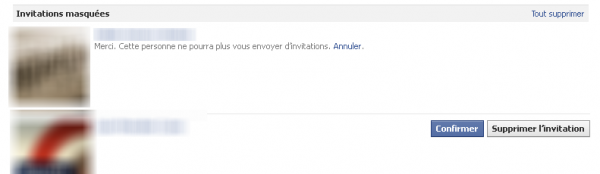

Prudence donc, si vous ne connaissez pas l’émetteur d’un email, vous ne devez lui communiquer aucune donnée personnelle. Signalez l’email comme courrier indésirable à votre client de messagerie ou à votre anti-virus. Lorsqu’un nouveau contact – sur Facebook, sur Windows Live Messenger ou sur Yahoo! Messenger – souhaite vous ajouter comme ami, la plus grande vigilance est de mise.

De même, évitez de communiquer vos coordonnées par messagerie instantanée, préférez l’envoi d’un email. Enfin, aucun organisme officiel (banque, administration) ne vous demandera de lui communiquer identifiants ou mots de passe par email. Si le cas se produit, vous êtes certainement confronté à une tentative d’hameçonnage ou “phishing”.

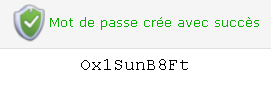

Utiliser des mots de passe solides et ne pas hésiter à en changer fréquemment

Le mot de passe constitue bien souvent la seule barrière de protection de vos données personnelles. Bien choisir ses mots de passe est essentiel. Suivre quelques règles simples déjà expliquées sur notre blog s’impose.

Nouveautés de Baptiste Brassart

Vous aimerez aussi

- Infos

Le film Minecraft arrive sur Max, et nous connaissons déjà sa date de sortie

Lire la suite

- Infos

Après s'être battus pour cela, les fans y sont parvenus et Dying Light: The Beast les a entendus

Lire la suite

- Infos

Ce jeu a enthousiasmé et a vendu plus de trois millions d'exemplaires en seulement trois jours

Lire la suite

- Infos

Star Trek: Strange New Worlds lance sa troisième saison, mais certaines idées créatives sont restées en chemin

Lire la suite

- Infos

Regarde la transformation impressionnante de Minecraft avec cette mise à jour

Lire la suite

- Infos

Il a participé à l'une des séries les plus emblématiques de la télévision, et il a également dû se battre pour l'égalité salariale

Lire la suite